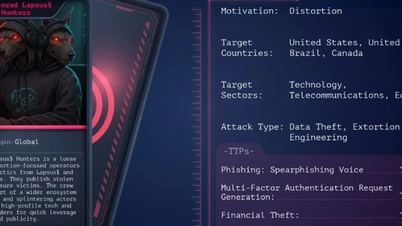

ដូច្នោះ នាយកដ្ឋានសន្តិសុខតាមអ៊ីនធឺណិត និងទប់ស្កាត់ឧក្រិដ្ឋកម្មបច្ចេកវិទ្យាខ្ពស់ (ប៉ូលីសទីក្រុង ហាណូយ ) បានរកឃើញមេរោគ Valley RAT ដែលភ្ជាប់ទៅអាសយដ្ឋានម៉ាស៊ីនមេបញ្ជា (C2): 27.124.9.13, ច្រក 5689 ដែលលាក់នៅក្នុងឯកសារមួយដែលមានឈ្មោះថា "សេចក្តីព្រាងដំណោះស្រាយនៃ CONGRESS.exe" ។

ប្រធានបទបានឆ្លៀតយកប្រយោជន៍ពីសកម្មភាពប្រមូលមតិលើសេចក្តីព្រាងឯកសារដើម្បីដាក់ជូនសភា ដើម្បីបញ្ឆោតអ្នកប្រើប្រាស់ឱ្យដំឡើង និងធ្វើសកម្មភាពគ្រោះថ្នាក់ដូចជាការលួចព័ត៌មានរសើប ការកំណត់គណនីផ្ទាល់ខ្លួន ការលួចឯកសារ និងការរីករាលដាលមេរោគទៅកាន់កុំព្យូទ័រផ្សេងទៀត។

លទ្ធផលនៃការវិភាគបង្ហាញថា បន្ទាប់ពីបានដំឡើងនៅលើកុំព្យូទ័ររបស់អ្នកប្រើប្រាស់ មេរោគនឹងដំណើរការដោយស្វ័យប្រវត្តិរាល់ពេលដែលកុំព្យូទ័រត្រូវបានចាប់ផ្តើម ដោយភ្ជាប់ទៅម៉ាស៊ីនមេបញ្ជាពីចម្ងាយដែលគ្រប់គ្រងដោយពួក Hacker ហើយពីទីនោះបន្តធ្វើសកម្មភាពគ្រោះថ្នាក់ខាងលើ។

ពង្រីកការពិនិត្យឡើងវិញ និងស្វែងរកឯកសារព្យាបាទផ្សេងទៀតដែលត្រូវបានភ្ជាប់ទៅម៉ាស៊ីនមេ C2 ដែលពួក Hacker បានរីករាលដាលនាពេលថ្មីៗនេះ៖ របាយការណ៍ហិរញ្ញវត្ថុ ឬ BUSINESS INSURANCE PAYMENT.exe; រដ្ឋាភិបាលបន្ទាន់ DISPATCH.exe; ការប្រកាសពន្ធ SUPPORT.exe; ការវាយតម្លៃសកម្មភាពភាគី DISPATCH.exe ឬ FORM.exe; នាទីនៃរបាយការណ៍សម្រាប់ត្រីមាសទី 3.exe ។

ដើម្បីទប់ស្កាត់យ៉ាងសកម្ម នាយកដ្ឋានសន្តិសុខតាមអ៊ីនធឺណិត និងទប់ស្កាត់ឧក្រិដ្ឋកម្មបច្ចេកវិទ្យាខ្ពស់ ណែនាំឲ្យមនុស្សមានការប្រុងប្រយ័ត្ន និងមិនត្រូវទាញយក ដំឡើង ឬបើកឯកសារដែលមានប្រភពដើមមិនស្គាល់ (ជាពិសេសឯកសារដែលអាចប្រតិបត្តិបានជាមួយផ្នែកបន្ថែម .exe, .dll, .bat, .msi, ...)។

ពិនិត្យប្រព័ន្ធព័ត៌មានរបស់អង្គភាព និងមូលដ្ឋាន ដើម្បីស្វែងរកឯកសារគួរឱ្យសង្ស័យ។ ប្រសិនបើឧប្បត្តិហេតុត្រូវបានកត់សម្គាល់ ញែកម៉ាស៊ីនដែលមានមេរោគ ផ្តាច់ចេញពីអ៊ីនធឺណិត ហើយរាយការណ៍ទៅមជ្ឈមណ្ឌលសន្តិសុខអ៊ីនធឺណិតជាតិសម្រាប់ការគាំទ្រ។

ស្កេនប្រព័ន្ធទាំងមូលជាមួយនឹងកម្មវិធីសុវត្ថិភាពដែលបានធ្វើបច្ចុប្បន្នភាពចុងក្រោយបំផុត (EDR/XDR) ដែលអាចរកឃើញ និងលុបមេរោគដែលលាក់។

ការប្រើប្រាស់ដែលបានណែនាំ៖ Avast, AVG, Bitdefender (កំណែឥតគិតថ្លៃ) ឬ Windows Defender ដែលបានអាប់ដេតចុងក្រោយបង្អស់ (កំណែឥតគិតថ្លៃរបស់ Kaspersky មិនទាន់រកឃើញមេរោគនេះនៅឡើយទេ)។

ទន្ទឹមនឹងនោះ ធ្វើការស្កេនដោយដៃ៖ ពិនិត្យមើលដំណើរការ Explorer ប្រសិនបើអ្នកឃើញដំណើរការដោយគ្មានហត្ថលេខាឌីជីថល ឬឈ្មោះឯកសារអត្ថបទក្លែងក្លាយ។

ពិនិត្យ tcpview ដើម្បីមើលការតភ្ជាប់បណ្តាញ - ប្រសិនបើវារកឃើញការតភ្ជាប់ទៅ IP 27[.]124[.]9[.]13 នោះវាត្រូវតែដោះស្រាយភ្លាមៗ។

អ្នកគ្រប់គ្រងត្រូវទប់ស្កាត់ជាបន្ទាន់នៅលើជញ្ជាំងភ្លើង ដោយការពារការចូលទៅកាន់អាសយដ្ឋាន IP ព្យាបាទ 27.124.9.13 ។

ប្រភព៖ https://baovanhoa.vn/nhip-song-so/canh-bao-ma-doc-nguy-hiem-loi-dung-viec-gop-y-du-thao-van-kien-dai-hoi-dai-bieu-toan-quoc-lan-thu-xiv-cua-dang-18149

![[រូបថត] ស្ថាបត្យកម្មតែមួយគត់នៃស្ថានីយ៍រថភ្លើងក្រោមដីជ្រៅបំផុតនៅប្រទេសបារាំង](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/14/1763107592365_ga-sau-nhat-nuoc-phap-duy-1-6403-jpg.webp)

![[រូបថត] សិល្បៈតែមួយគត់នៃការគូររបាំង Tuong](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/14/1763094089301_ndo_br_1-jpg.webp)

![[រូបថត] ថ្នាក់ពិសេសនៅត្រាលីន](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/14/1763078485441_ndo_br_lop-hoc-7-jpg.webp)

Kommentar (0)